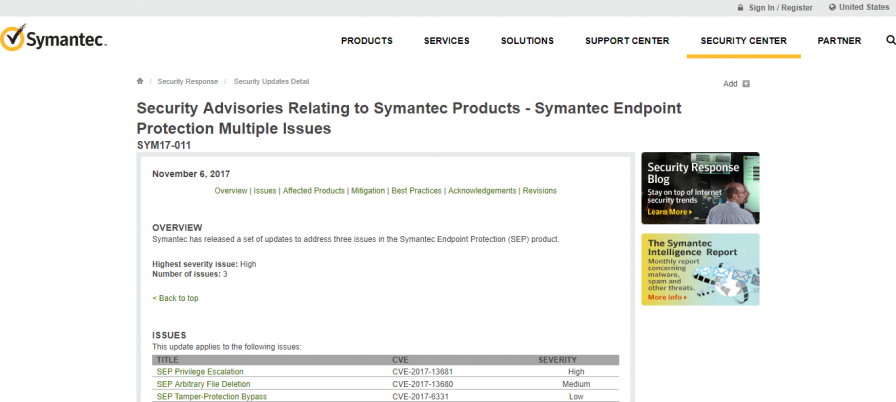

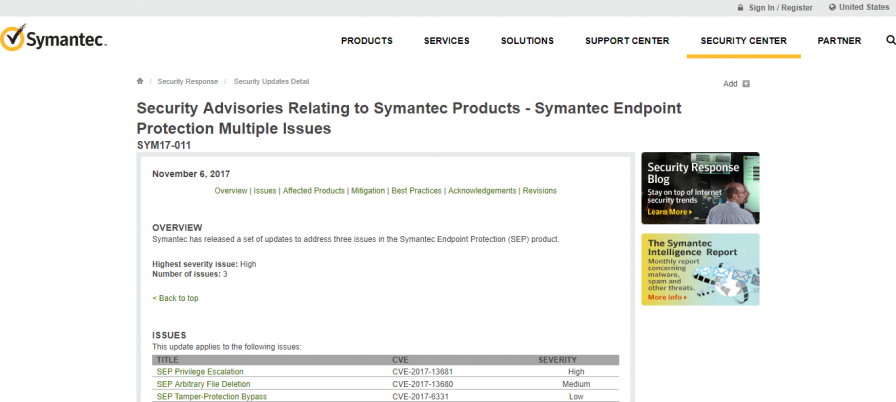

Symantecのエンドポイント向けセキュリティ対策製品「Symantec Endpoint Protection(SEP)」に複数の脆弱性が含まれていることがわかり、同社は対応版へのアップグレードを行うように注意を促しています。

【見つかった脆弱性】

「CVE-2017-13681」

ユーザーが通常より低いレベルで保護されているリソースへの昇格アクセスを得ることを可能にする、一種の特権エスカレーション脆弱性の影響を受ける可能性があります。 この問題を悪用されると、可能性として、ローカルファイルシステムへの複数のファイルおよびディレクトリ書き込みを実行されます。「CVE-2017-13680」

攻撃者が製品のUIを使用して常駐ファイルシステム上で不正にファイルの削除を実行する可能性があります。「CVE-2017-6331」

Tamper-Protection Bypassという問題が発生する可能性があります。これは、サーバーやクライアント上で実行されるアプリケーションのリアルタイム保護をバイパスする攻撃の一種です。詳細;シマンテック

エンドポイントセキュリティとは簡単に言えば、私たちの普段使用している、パソコン1台1台にインストールしてサイバー攻撃から保護するいわゆる、ウィルス対策ソフトのことです。各社出していますが、メーカーによって微妙に対応範囲が違います。また時には本投稿のように、ウィルス対策ソフトそのものに脆弱性が見つかる場合があります。メーカーもやりたくてやってるわけではありませんがこればかりはソフトウェアである以上、仕方のないことです。OSやその他アプリケーション同様、普段から自分が使用しているアプリケーションの脆弱性情報には敏感に対応してください。ちなみに、サイバーセキュリティ対策の基本的な考え方は多層防御です。一か所だけ守ってもそこが破られる可能性があるからです。ネットワーク全体を効率的に対策することによって、一部に攻撃を受けても防ぐことができます。

関連;サイバー攻撃を多層的に守る提案をいたします。

『サイバーセキュリティ対策サービス』