【Lockyとは?】

Lockyは、迷惑メールメッセージに添付された悪意のあるドキュメントファイル(.doc)を経由して配布されるランサムウェアです。 文書には、スクランブルされたテキストが含まれており、ユーザーがWordプログラムでマクロ設定を有効にすると、実行ファイル(ランサムウェア)がダウンロードされます。 その後、感染したパソコン内の様々なファイルが暗号化されます。

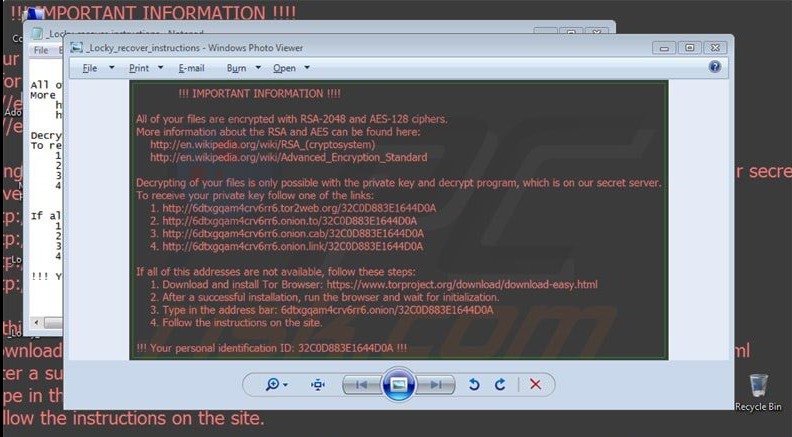

※下図はLockyによってパソコン内のファイルが暗号化された状態

Lockyは、すべてのファイル名を.shit、.thor、.locky、.zepto、または.odinという拡張子を持つ一意の16文字と数字の組み合わせに変更します。したがって、元のファイルを特定することは事実上不可能になります。 すべてがRSA-2048アルゴリズムとAES-1024アルゴリズムを使用して暗号化されているため、復号化には秘密鍵(サイバー犯罪者が管理するリモートサーバに格納されている)が必要です。 ファイルを解読するためには、被害者は身代金を支払わなければいけません。

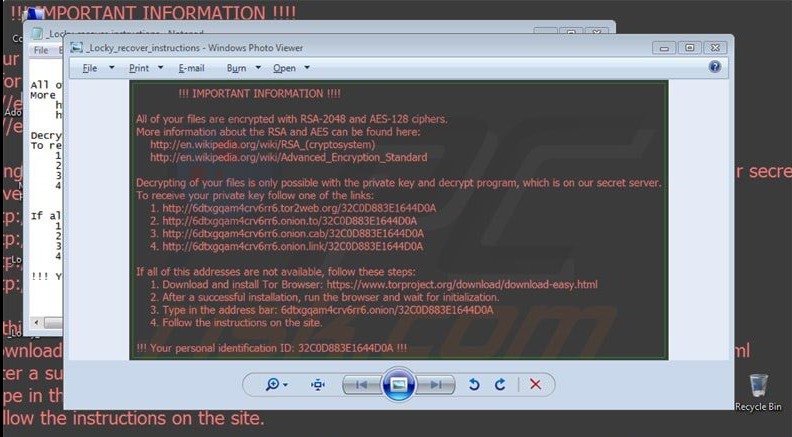

暗号化されファイル名が書き換わった後、被害者のデスクトップに警告のメッセージの入った背景画像が表示されます。同じ内容がテキスト方式ファイルの_Locky_recover_instructions.txtにも書き込まれて保存されます。これらはファイルを取り戻す方法を描き、身代金の支払方法などが記載されています。

※下図はLockyの警告画面

“!!!重要な知らせ!!!!全てのファイルをRSA-2048又はAES-128にて暗号化しました。ファイルの解凍は我々の秘密サーバーのプライベートキーと解凍プログラム入手のみで可能となります。”

※暗号化されたファイルをもとに戻したければBitcoinにて指定した金額を支払いなさいという警告画面

ファイルはサイバー犯罪者によって開発されたdecrypter(復元するための鍵)を使用して解読されることができ、BitCoinが必要です。被害者はTorブラウザをインストールし、テキストファイル/壁紙に用意されているリンクからたどると、ウェブサイトには支払い方法が記載されています。 しかし例え身代金を支払っても犯人がちゃんとdecrypterを送ってくれるかどうかわかりません。またそもそも犯罪者に金銭を送るということ自体が倫理的な問題もあります。

Lockyにはいくつか亜種、とよばれる種類が存在し、種類によっては無料で複合できるものもあります。しかしながら多くのランサムウエア一旦、感染するとファイルを元通りに復元化することはかなり難しいと認識しておいた方が無難です。複合する方法を探るより、基本的なセキュリティ対策としてウィルススキャンソフトの定義ファイルをアップデートするなどもともとウィルスに感染しない対策が必要です。